Atacantes precisam de menos de 10 horas para encontrar fraquezas. Configurações vulneráveis, falhas de software e serviços da Web expostos permitem que hackers encontrem pontos fracos exploráveis nos perímetros das empresas em apenas algumas horas, não em dias.

O hacker ético médio pode encontrar uma vulnerabilidade que permite a violação do perímetro da rede e, em seguida, explorar o ambiente em menos de 10 horas, com testadores de penetração focados na segurança da nuvem obtendo acesso mais rapidamente aos ativos direcionados. Além disso, uma vez que uma vulnerabilidade ou fraqueza é encontrada, cerca de 58% dos hackers éticos podem invadir um ambiente em menos de cinco horas.

Isso está de acordo com uma pesquisa com 300 especialistas do SANS Institute e patrocinada pela empresa de serviços de segurança cibernética Bishop Fox, que também descobriu que as fraquezas mais comuns exploradas pelos hackers incluem configurações vulneráveis, falhas de software e serviços da Web expostos, afirmaram os entrevistados.

Os resultados refletem métricas para ataques maliciosos do mundo real e destacam o tempo limitado que as empresas têm para detectar e responder a ameaças, diz Tom Eston, vice-presidente associado de consultoria da Bishop Fox.

“Cinco ou seis horas para entrar, como um hacker ético, não é uma grande surpresa“, diz ele. “Isso corresponde ao que estamos vendo os hackers reais fazendo, especialmente com engenharia social e phishing e outros vetores de ataque realistas”.

A empresa de serviços de segurança cibernética CrowdStrike, por exemplo, descobriu que o invasor médio “sai” de seu comprometimento inicial para infectar outros sistemas em menos de 90 minutos. Enquanto isso, o período de tempo que os invasores conseguem operar nas redes das vítimas antes de serem detectados foi de 21 dias em 2021, um pouco melhor do que os 24 dias do ano anterior, segundo a empresa de serviços de segurança cibernética Mandiant .

Conheça seu inimigo e a você mesmo

“Se você conhece o inimigo e conhece a si mesmo, não precisa temer o resultado de cem batalhas. Se você conhece a si mesmo, mas não conhece o inimigo, para cada vitória conquistada também sofrerá uma derrota. Se você não conhece nem o inimigo nem a si mesmo, você sucumbirá em todas as batalhas.”

O conceito simples de Sun Tzu pode ser aplicado a praticamente qualquer tipo de confronto: conheça a si mesmo e conheça seu inimigo. O grau de conhecimento em ambas as frentes prevê o resultado independente do tipo de confronto. A psicologia forense investiga os motivos e as mentes dos criminosos e pode prever o que de outra forma seria desconhecido sobre o comportamento criminoso. Curiosamente, a segurança cibernética pode seguir um caminho semelhante para se defender em qualquer organização, mas muitas vezes não.

Conheça a si mesmo. As melhores equipes de segurança cibernética passam por medidas minuciosas para se conhecerem. Elas implementam descoberta de superfície de ataque, inventário de ativos, classificação de dados, verificação de vulnerabilidades – a lista continua – e muitas equipes de segurança têm uma boa noção de si mesmas. As decisões defensivas são tomadas com base no risco em relação ao impacto nos negócios e os investimentos são feitos de acordo.

Conheça seu inimigo. Embora conhecer a si mesmo seja um desafio, conhecer seu inimigo é quase impossível em segurança cibernética. Em um mundo perfeito, você seria capaz de interrogar cibercriminosos que são pegos para entender melhor como eles escolhem alvos e técnicas. Investir na ciência da psicologia forense pode ser uma boa razão – a comunicação com criminosos nos ensina o que levou às razões por trás de cometer crimes.

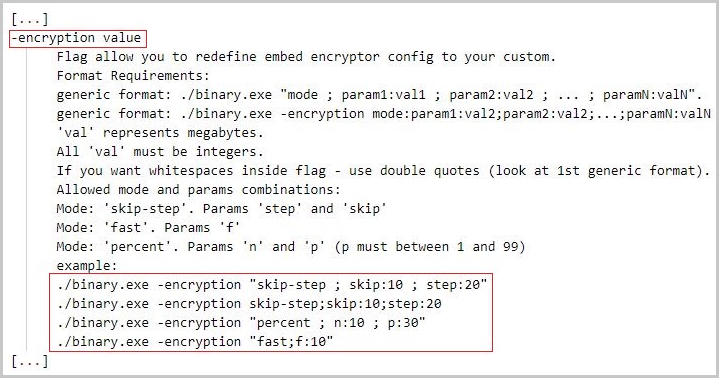

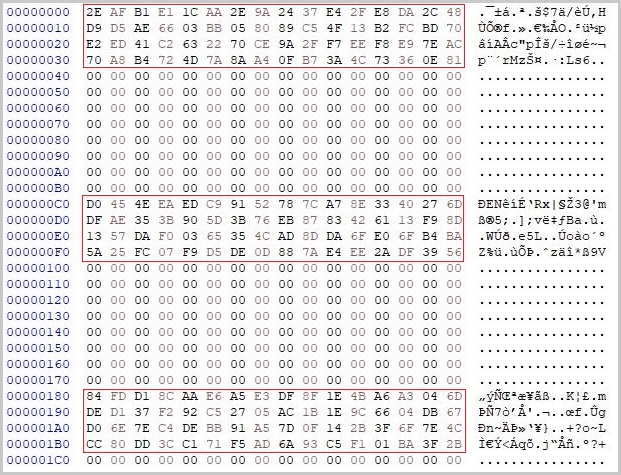

Na ausência desses insights, as equipes de segurança cibernética tradicionalmente se voltaram para o passado para prever o futuro. Estudos como o Verizon DBIR Report e o Ponemon’s Cost of a Data Breach agregam milhares de pontos de dados relevantes para encontros passados e muitas vezes perigosos com adversários. Esses relatórios enfatizam a urgência em torno de métricas importantes, como ataques de ponta a ponta que levam menos de um dia. Ainda mais alarmante, o principal “método de entrega” para mais da metade das violações é a “divulgação do ator”, significando essencialmente notas de ransomware ou postagens que oferecem evidências e/ou dados para venda em fóruns criminais são os mecanismos para alertar as equipes de segurança sobre uma violação. A conclusão é que as equipes de segurança ainda estão lutando muito com detecção e resposta.

Organizações não monitoram

No geral, quase três quartos dos hackers éticos acham que a maioria das organizações não possui os recursos necessários de detecção e resposta para interromper os ataques, de acordo com a pesquisa Bishop Fox-SANS. Os dados devem convencer as organizações a não apenas se concentrarem na prevenção de ataques, mas também detectar e responder rapidamente aos ataques como forma de limitar os danos, diz Eston, da Bishop Fox.

“Todo mundo eventualmente será hackeado, então tudo se resume à resposta a incidentes e como você responde a um ataque, em vez de proteger contra todos os vetores de ataque”, diz ele. “É quase impossível impedir uma pessoa de clicar em um link.“

Além disso, as empresas estão lutando para proteger muitas partes de sua superfície de ataque, afirmou o relatório. Terceiros, trabalho remoto, a adoção de infraestrutura em nuvem e o aumento do ritmo de desenvolvimento de aplicativos contribuíram significativamente para expandir as superfícies de ataque das organizações, disseram os testadores de penetração.

No entanto, o elemento humano continua a ser a vulnerabilidade mais crítica, de longe. Os ataques de engenharia social e phishing, juntos, representaram cerca de metade (49%) dos vetores com o melhor retorno sobre o investimento em hackers, de acordo com os entrevistados. Ataques a aplicativos da Web, ataques baseados em senha e ransomware são responsáveis por outro quarto dos ataques preferenciais.

“Não deveria ser surpresa que a engenharia social e os ataques de phishing sejam os dois principais vetores, respectivamente”, afirmou o relatório. “Vimos isso repetidas vezes, ano após ano – os relatórios de phishing aumentam continuamente e os adversários continuam encontrando sucesso nesses vetores“.

Apenas seu hacker médio

A pesquisa também desenvolveu um perfil do hacker ético médio, com quase dois terços dos entrevistados tendo entre um ano e seis anos de experiência. Apenas um em cada 10 hackers éticos tinha menos de um ano na profissão, enquanto cerca de 30% tinham entre sete e 20 anos de experiência.

A maioria dos hackers éticos tem experiência em segurança de rede (71%), teste de penetração interna (67%) e segurança de aplicativos (58%), de acordo com a pesquisa, com red teaming, segurança na nuvem e segurança em nível de código como os próximos tipos mais populares de hacking ético.

A pesquisa deve lembrar às empresas que a tecnologia sozinha não pode resolver os problemas de segurança cibernética – as soluções exigem treinamento dos funcionários para estarem cientes dos ataques, diz Eston.

“Não há uma única tecnologia que irá repelir todos os ataques e manter sua organização segura“, diz ele. “É uma combinação de processos de pessoas e tecnologia, e isso não mudou. As organizações gravitam em torno da melhor e mais recente tecnologia… mas depois ignoram a conscientização sobre segurança e treinam seus funcionários para reconhecer a engenharia social.“

Com os invasores focados exatamente nessas fraquezas, diz ele, as organizações precisam mudar a forma como estão desenvolvendo suas defesas.

Fonte: Dark Reading & Bishopfox